Una de las tecnologías más usadas hoy en día por razones de seguridad, conectividad y sencillez de uso es la VPN (Virtual Private Network -Red Privada Virtual) la cual, gracias a su diseño, nos permite definir diversas formas de conectividad ya sea a nivel de hogar o a nivel corporativo.

Al usar VPN, las empresas permiten que sus empleados se conecten de forma remota desde sus casas o diversos lugares como si estuvieran físicamente allí y así tener la oportunidad de acceder a los recursos corporativos de forma simple.

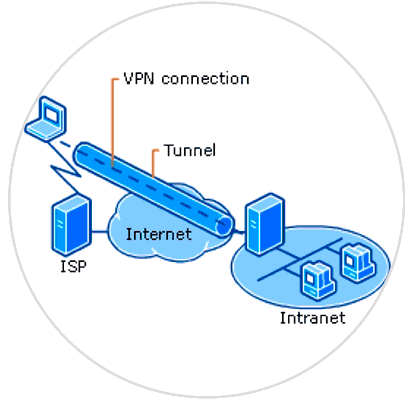

Al usar una red VPN todo el tráfico de red sigue partiendo desde el dispositivo hacia nuestro proveedor de Internet, pero de ahí se dirige directo al servidor VPN, desde donde partirá al destino lo cual implementa la seguridad y la posibilidad de navegar de forma oculta. Lo vemos más sencillo en la siguiente imagen de Microsoft:

Algunas de las ventajas que tenemos al implementar y usar una red VPN son:

- Evitar censura y bloqueos geográficos de contenido para algunos sitios.

- Mayor nivel de seguridad al usar diversos tipos de protocolo.

- Capacidad de realizar descargas P2P.

- Facilidad de conexión y desconexión.

- Funciona con todas las aplicaciones.

Ahora, Solvetic analizará los diversos protocolos disponibles para la conexión VPN.

Un protocolo de VPN determina exactamente cómo se han de enrutar los datos entre nuestro equipo y el servidor VPN. Los protocolos tienen especificaciones diferentes, las cuales ofrecen beneficios a los usuarios en una variedad de circunstancias de este modo, algunos priorizan la velocidad, y otros se centran en la privacidad y la seguridad.

Protocolo OpenVPN

OpenVPN es un protocolo VPN de código abierto siendo catalogado como uno de los más importantes en la actualidad.

OpenVPN ha sido desarrollado como una solución de software VPN enfocada en el túnel de red completamente equipado el cual integra capacidades de servidor OpenVPN, capacidades de administración empresarial, paquetes de software de OpenVPN Connect UI y OpenVPN Client simplificados los cuales pueden ser usados en entornos Windows, MAC, Linux, Android e iOS.

Con OpenVPN contamos con una amplia gama de configuraciones, en las cuales incluimos el acceso remoto seguro y granular a la red interna y/o los recursos y aplicaciones de la red de la nube privada con control de acceso de grano fino.

OpenVPN permite a los usuarios proteger sus datos mediante el cifrado de clave AES-256 bits (entre otros), esencialmente irrompible, con autenticación RSA de 2048 bits y algoritmo hash SHA1 de 160 bits.

- Es un protocolo multiplataforma.

- Cuenta con el modo multi-cliente.

- Es portable.

- Cuenta con el modo multi-acceso.

- Posee control de acceso el cual permite o deniega a usuarios o grupos el acceso granular a la red.

- Implementación dinámica de aplicaciones mediante la cual será posible el despliegue y ejecución dinámica cualquier aplicación.

- Soporta diversos métodos de autenticación dentro de los cuales tenemos PAM, LDAP, RADIUS, y Local DB.

- Altos niveles de escalabilidad la cual permite tener de 1000 a 100.000 VPN concurrentes por sesiones y conexiones.

- Alta disponibilidad.

- Permite generar diversos reportes de estadística.

- Es flexible con la configuración DMZ.

- Dispone de múltiples niveles de seguridad.

Protocolo L2TP/IPSec

El Protocolo de Layer 2 Tunneling Protocol (L2TP) es un protocolo de túnel usado para soportar la red virtual privada, VPN, o como parte de un servicio de entrega por ISPs. No provee ningún servicio de encriptación o confidencialidad en si razón por la cual los servicios que hacen uso de L2TP incluyen con frecuencia protocolos de seguridad IPSec.

Recordemos que L2TP es el sucesor del PPTP depreciado, el cual fue desarrollado por Microsoft y L2F, desarrollado por Cisco.

Una vez se implementa L2TP/IPSec se convierte en una de las conexiones VPN más seguras disponibles actualmente.

L2TP/IPSec hace uso del cifrado AES-256 bit y no tiene vulnerabilidades conocidas.

Dentro de sus ventajas podemos mencionar que es más seguro que PPTP. A nivel de desventajas tenemos que puede ser más lento que OpenVPN y en algunos casos puede ser bloqueado por reglas específicas de firewall.

Protocolo SSTP

SSTP (Secure Socket Tunneling Protocol) es un protocolo VPN que se ha integrado completamente con todos los sistemas operativos de Microsoft desde Windows Vista Service Pack 1 hasta los actuales Windows 10 lo cual permite usar SSTP con Winlogon o, si deseamos mayor seguridad, un chip inteligente. Además, muchos proveedores de VPN cuentan con instrucciones específicas de Windows SSTP integradas disponibles.

SSTP hace uso de certificados SSL/TLS de 2048 bits para la autenticación y claves SSL de 256 bits para el cifrado lo cual lo convierte en un protocolo bastante seguro.

Este protocolo SSTP ofrece un túnel cifrado mediante el protocolo SSL/TLS, de modo que cuando un cliente establece una conexión VPN basada en SSTP, primero se establece una conexión TCP con el servidor SSTP a través del puerto TCP 443, el protocolo de enlace SSL/TLS se produce a través de esta conexión TCP.

Posterior a esto, después de la negociación exitosa de SSL/TLS, el cliente envía una solicitud HTTP con codificación de longitud de contenido y una gran longitud de contenido en la conexión protegida con SSL y allí el servidor devuelve una respuesta HTTP con el estado HTTP_STATUS_OK.

- Permitir la delimitación de tramas PPP a partir de la transmisión continua de datos que se envía utilizando HTTPS.

- Negociar los parámetros entre dos entidades.

- Realiza operaciones de seguridad para evitar que un atacante en el medio transmita frames de PPP de manera inapropiada sobre SSTP.

- Los paquetes de control de SSTP contienen mensajes para negociar parámetros y para garantizar que no exista un elemento de confianza en el medio.

Protocolo IKEv2

IKEv2 (Internet Key Exchange versión 2) es un protocolo VPN desarrollado en conjunto por Microsoft y Cisco. IKEv2 de forma individual es solo un protocolo de túnel, que proporciona una sesión segura de intercambio de claves por lo cual IKEv2 se empareja frecuentemente con IPSec para el cifrado y la autenticación de la información gestionada.

Uno de los principales usos de IKEv2 es a nivel de soluciones de VPN móvil ya que es bastante útil y dinámico en volver a conectar durante los momentos de pérdida temporal de conexión a Internet, así como durante un cambio de red (desde Wi-Fi a datos móviles, por ejemplo).

IKEv2 es un protocolo patentado, con compatibilidad nativa para dispositivos con Windows, iOS y Blackberry. Las implementaciones de código abierto están disponibles para Linux, y la asistencia de Android está disponible a través de aplicaciones de terceros.

Los cifrados usados para generar las claves Phase1 son AES-256-GCM para cifrado, junto con SHA2-384 para garantizar la integridad, combinado con PFS (Perfect Forward Secrecy) con claves.

Protocolo PPTP

PPTP (Point-to-Point Tunneling Protocol - Protocolo de Túnel Punto a Punto), es uno de los protocolos VPN más antiguos pero aún está en uso en algunos lugares, pero la mayoría de los servicios se han actualizado a protocolos más rápidos y más seguros.

El protocolo PPTP opera en el puerto TCP 1723 y es un estándar en todas las versiones de Windows desde entonces. PPTP fue desarrollado gracias a una iniciativa de Microsoft con el fin de encapsular otro protocolo llamado PPP (Protocolo Punto a Punto).

PPTP ofrece las mejores velocidades de conexión, precisamente debido a la falta de características de seguridad (en comparación con los protocolos modernos) siendo una de sus principales ventajas.

Así hemos visto que las conexiones VPN nos ofrecen alternativas prácticas para todo lo relacionado con la seguridad, velocidad e integridad de los datos allí generados.

1 Comentarios

Teo Robles

oct 16 2017 19:22

Gracias por la comparación, se agradece.