La seguridad en Windows 10, y demás plataformas, debe ser un tema constante dentro de nuestro diario vivir en el mundo IT ya que a medida que avanza la tecnología podemos ver que las amenazas son aún mayores.

Aunque Windows 10 ofrece diferentes formas de seguridad es importante que como usuarios o administradores implementemos nuevas formas de mejorar la seguridad dentro del sistema y esto lo logramos gracias a las directivas de seguridad local de Windows 10 las cuales nos permiten crear diversos tipos de reglas para la ejecución o no de diversos programas ya que como sabemos muy bien, la mayoría de amenazas viene en archivos ejecutables. Gracias a las directivas de seguridad podemos crear dos tipos de listas:

- Listas blancas: En esta lista todas las aplicaciones estarán deshabilitadas para ser ejecutadas de forma automática excepto las que añadamos.

- Lista negra: Usando esta opción todas las aplicaciones serán ejecutadas por defecto excepto las que sean añadidas.

1. Cómo acceder a las directivas de seguridad local en Windows 10

Antes de conocer cómo acceder y configurar dichas políticas debemos tener presente lo siguiente:

Estas directivas solo aplican en ediciones Enterprise y Professional de Windows 10.

En caso de trabajar en un dominio debemos acceder al editor de políticas de grupo o gpedit.

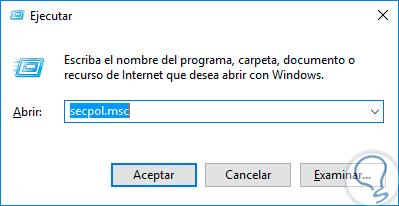

Para acceder a las directivas locales abrimos la opción Ejecutar usando la combinación de teclas + R y allí ingresamos lo siguiente:

secpol.msc

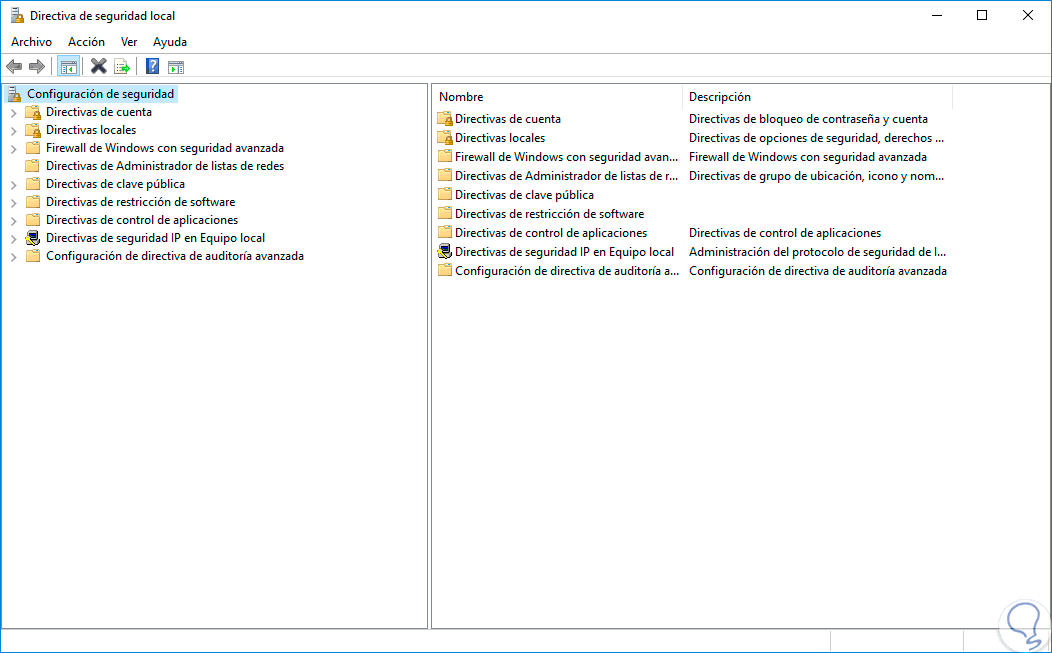

Pulsamos Enter o Aceptar y tendremos el siguiente entorno:

2. Cómo crear una lista blanca en Windows 10

En primer lugar crearemos la lista blanca, la cual es más segura, ya que esta bloquea el inicio por defecto de todas las aplicaciones excepto las que indiquemos en la regla.

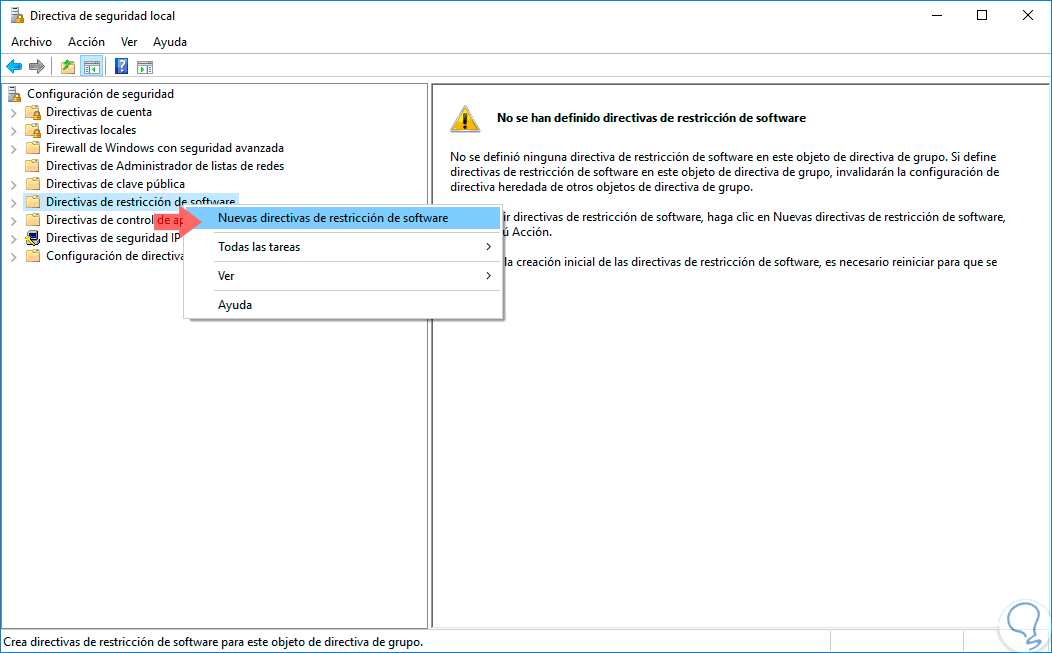

Para esto damos clic derecho sobre Directivas de restricción de software y seleccionamos la opción Nuevas directivas de restricción de software:

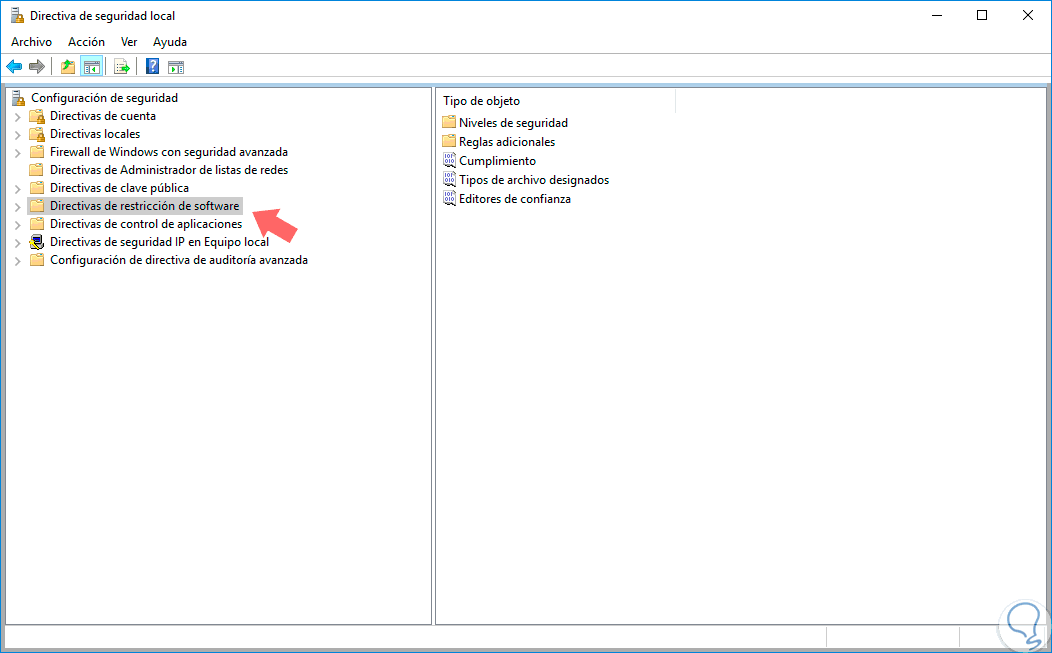

Veremos las siguientes opciones en el costado derecho:

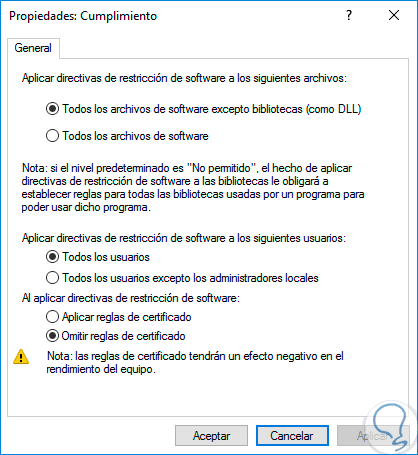

La directiva que editaremos será Cumplimiento y para ello damos doble clic sobre ella y se desplegará lo siguiente. En este punto lo recomendable es dejar los parámetros tal como están a no ser que por alguna razón administrativa debamos ajustarlos para determinados usuarios u otros tipos de archivos.

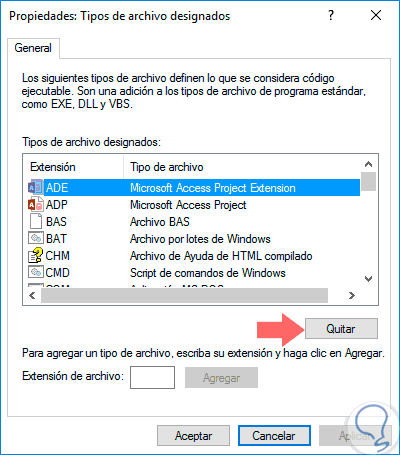

Pulsamos en Aceptar y ahora abrimos la directiva llamada Tipos de archivo designado para configurar los archivos que estarán catalogados como ejecutables. Esta será la ventana que visualizaremos:

En primer lugar eliminaremos la extensión LNK ya que si no lo hacemos todos los accesos directos no serán útiles después de la creación de la lista blanca, para ello la seleccionamos y pulsamos en el botón Quitar:

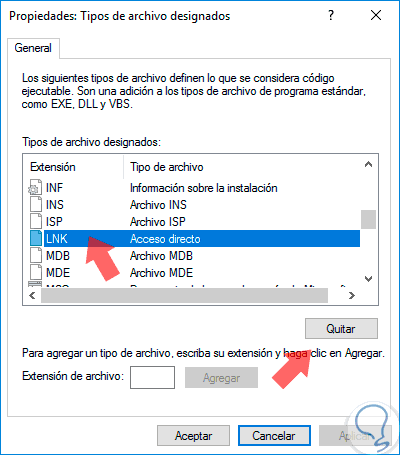

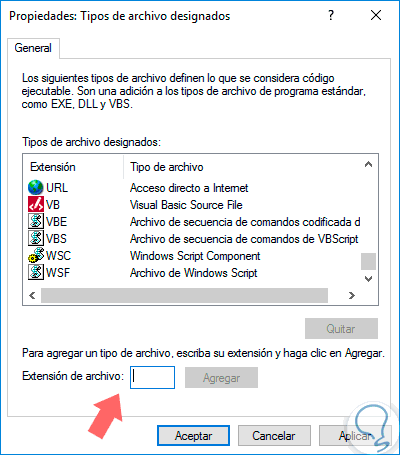

Ahora agregaremos las siguientes extensiones, ingresando una a una en el campo Extensión de archivo y pulsando en el botón Agregar:

- PS1

- SCT

- JSE

- VBE

- VBS

- WSF

La finalidad de estas extensiones es que son utilizadas para instalar malware y ransomware y de allí que deseemos bloquear su ejecución.

Una vez agregadas las extensiones pulsamos en el botón Aplicar y luego en Aceptar para guardar los cambios. Ahora debemos definir qué tipo de tarea será asociada a estas extensiones, si serán ejecutadas o serán bloqueadas.

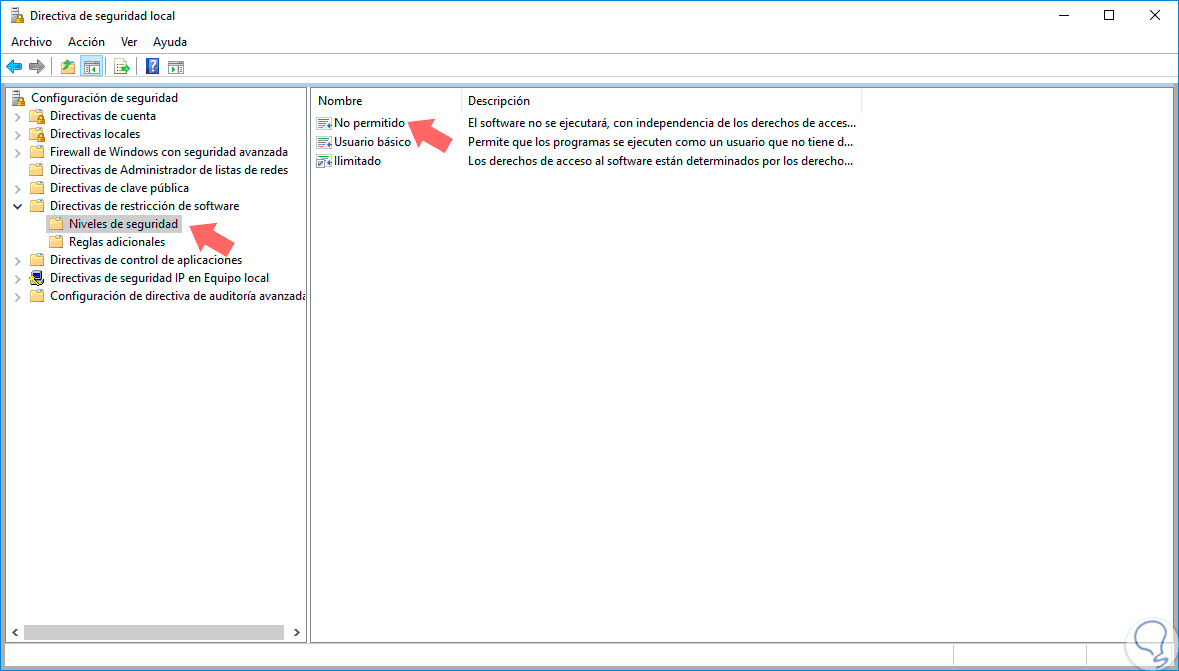

Para esto daremos doble clic en la opción Niveles de seguridad y se desplegara lo siguiente:

Podemos ver que estos niveles se dividen en tres categorías que son:

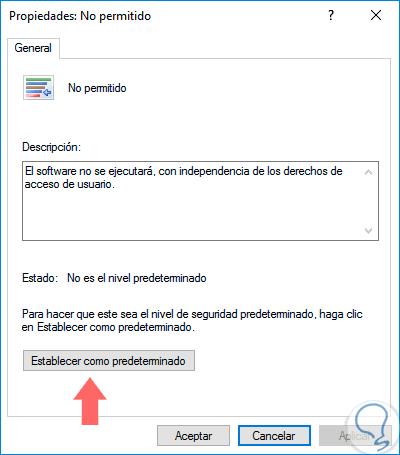

Como el objetivo es bloquear los programas para incrementar la seguridad abrimos la opción No permitido y se desplegará lo siguiente:

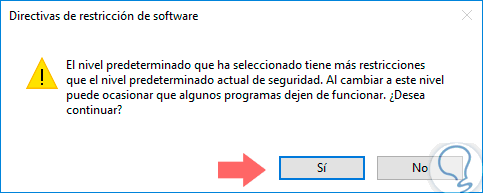

Allí pulsamos en la opción Establecer como predeterminado y se desplegara el siguiente mensaje. Pulsamos en Sí y finalmente pulsamos en Aplicar y Aceptar para guardar los cambios.

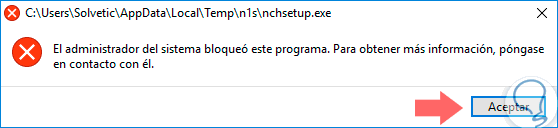

Con esto dichas aplicaciones simplemente no serán ejecutadas. Con esto hemos impedido que todos los ejecutables no sean iniciados excepto los que tenemos en las rutas C: \ Archivos de programa y C: \ Windows.

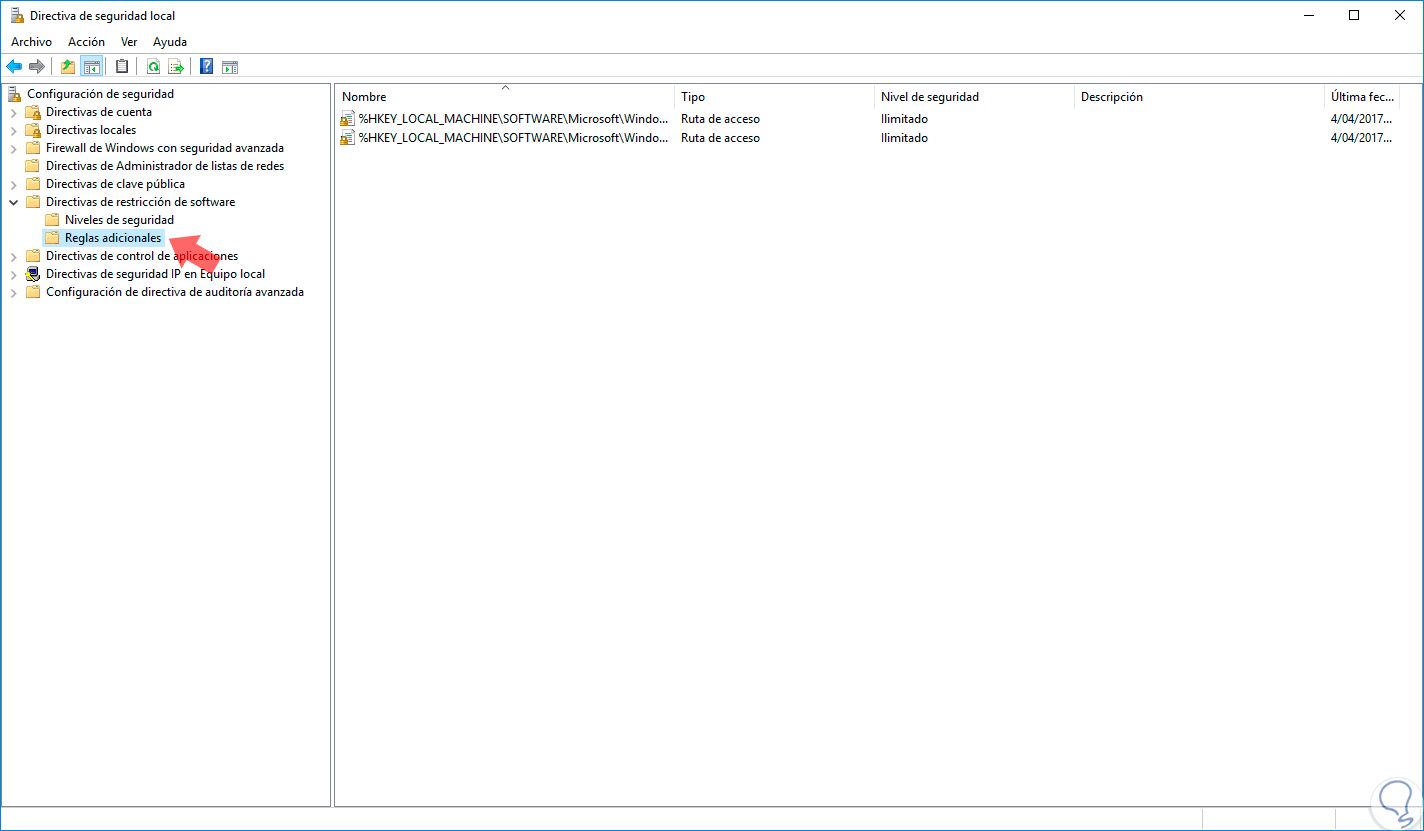

Para crear reglas adicionales, por ejemplo para Archivos de programa (x86) que es donde se instalan la mayoría de programas será necesario crear reglas adicionales y para ello pulsamos en la opción Reglas adicionales y veremos lo siguiente:

Podemos encontrar las dos reglas con las respectivas excepciones, pero como hemos mencionado, agregaremos una nueva regla para Archivos de programa (x86) en el caso que ejecutemos versiones de Windows de 64 bits.

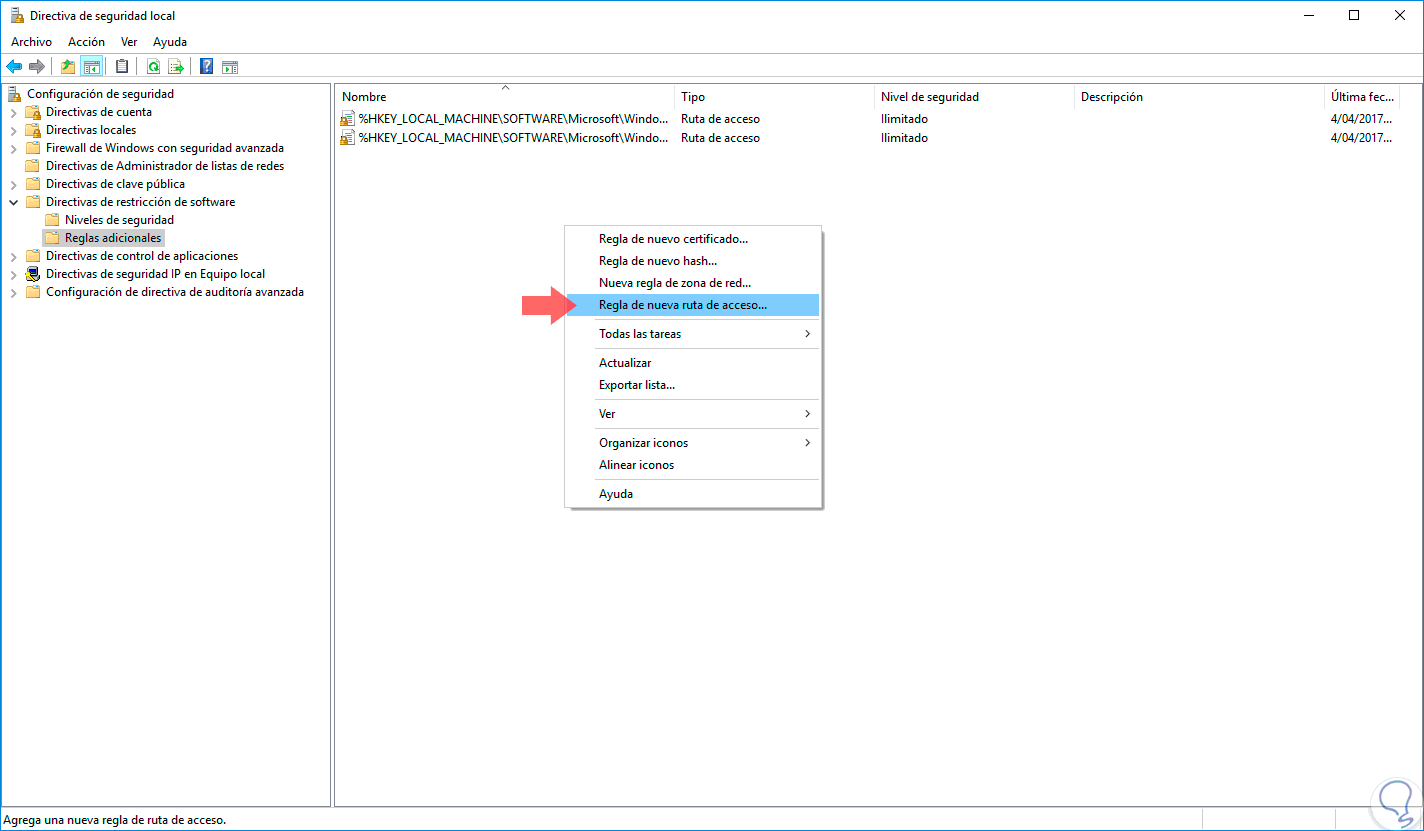

Damos clic derecho en alguna zona libre y seleccionamos la opción Reglas de nueva ruta de acceso:

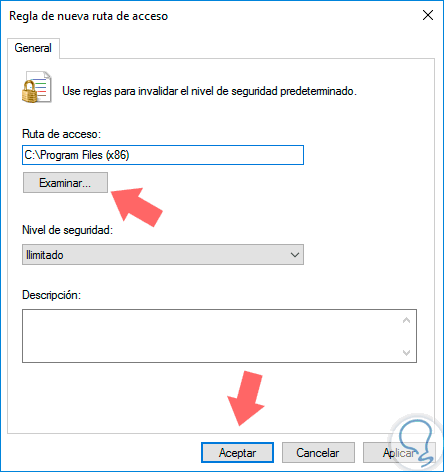

En la ventana desplegada ingresaremos la ruta indicada:

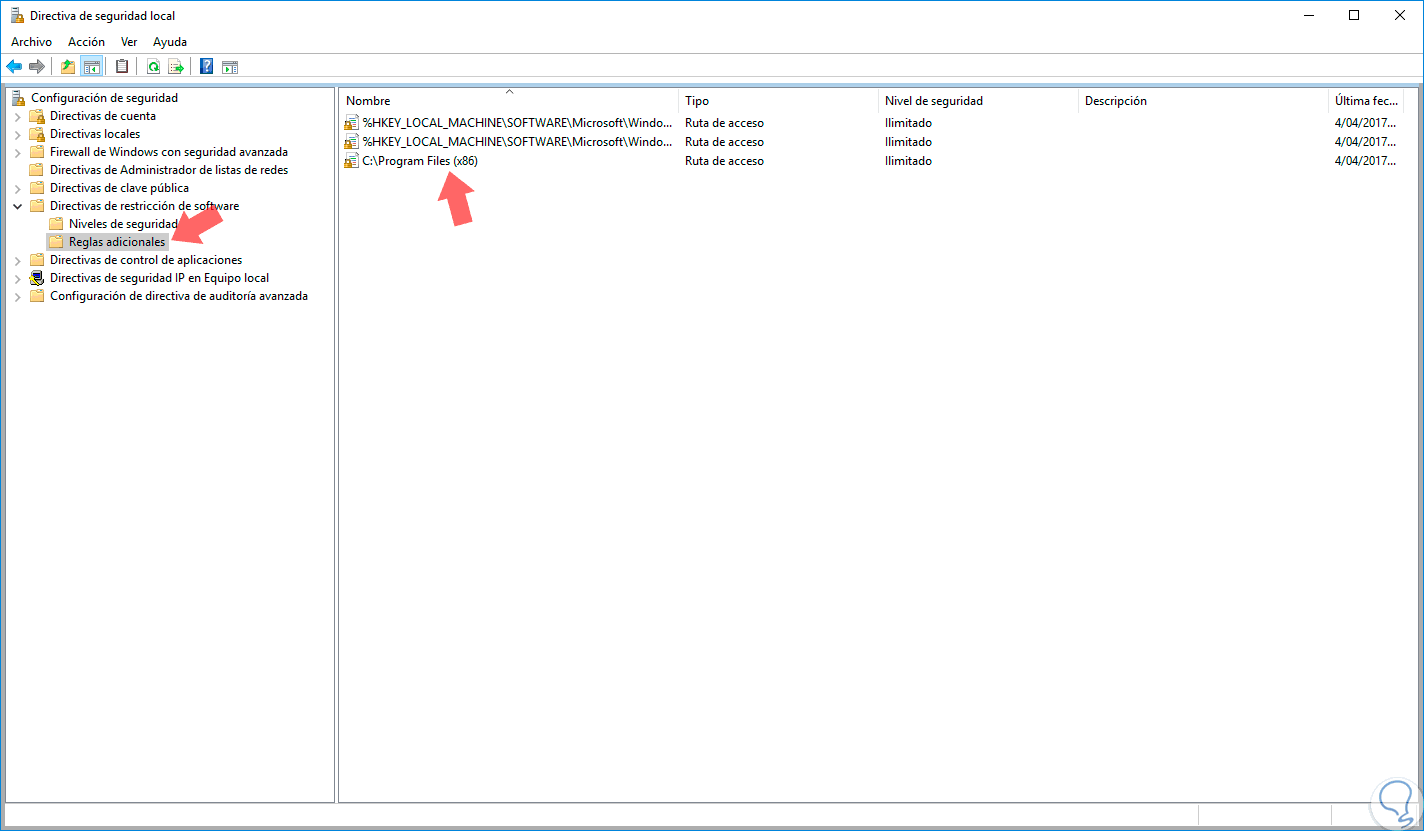

Pulsamos en Aplicar y luego en Aceptar y veremos nuestra ruta dentro de las excepciones de la lista blanca:

Todas las subcarpetas serán incluidas dentro de la excepción. Podemos crear reglas específicas para este tipo de archivos, por ejemplo, añadir la ruta C: Apps\ *. Exe y allí se ejecutarán todos los archivos que tengan la extensión .exe.

Para poder ver más claramente cómo podemos realizar ese bloqueo o permiso de programas a través de GPO o Políticas de Grupo en Windows 10.

Como hemos podido comprender el crear una lista blanca nos evitará muchos dolores de cabeza independiente de la función que ejecutemos con Windows ya que esto restringirá que programas no deseados sean ejecutados e instalados en el sistema operativo sin nuestra autorización. Para saber acerca de estas políticas te dejamos el manual de editor GPO local en Windows 10.

Gracias Solvetic. buen documento explicando la forma de bloquear el uso de ciertos programas en sistemas Windows. Muy bueno.