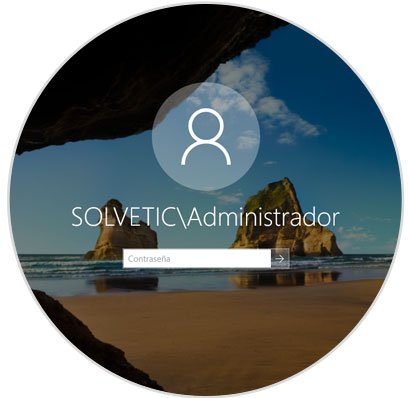

En todos los sistemas operativos Windows podemos ver que por defecto siempre queda guardado el nombre del ultimo usuario que inició sesión en el equipo lo cual puede convertirse en un fallo de seguridad ya que alguna persona con fines perjudiciales puede intentar acceder al equipo a través de dicha cuenta y así tener el acceso deseado.

- El atacante puede acceder con la cuenta administradora a Windows Server 2016 y realizar los cambios indeseados sin ser identificado

- Puede intentar acceder usando diversas contraseñas erróneas provocando que la cuenta sea bloqueada.

Hoy Solvetic analizará cómo podemos evitar que el nombre del ultimo usuario sea registrado en Windows Server 2016 y así aumentar la seguridad en nuestro servidor y en todo su entorno.

1. Cómo acceder a la administración de directivas de grupo de Windows Server 2016

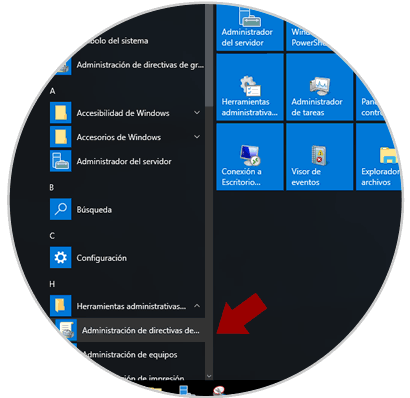

Para acceder a la administración de directivas de grupo en Windows Server 2016 tenemos diversas opciones como:

- Desde el Administrador del servidor en la ruta "Herramientas" / "Administración de directivas de grupo"

- Desde el menú "Inicio", vamos al grupo "Herramientas" y allí seleccionamos la opción "Administración de directivas de grupo"

- Usando la combinación de teclas siguiente: +R y ejecutar el comando siguiente:

gpedit.msc

Una vez accedamos al administrador tenemos dos opciones para establecer dicha política:

- Si deseamos aplicarla a todos los equipos del dominio la aplicaremos en la "Default Domain Policy"

- Si deseamos aplicarla solo aun controlador de dominio la aplicaremos en la opción Default Domain Controller Policy

Bueno por un lado, malo por el otro, sé que con el usuario registrado un atacante puede al menos tener el nombre de inicio de sesión, pero el detalle está en que si aplico la regla no me fijaría a corto plazo que otro usuario inicio sesión, y más si fue un atacante que obtuvo ingreso al sistema.

Agradecido por el tutorial.