Implementar nuevas medidas de seguridad serán de gran ayuda a la hora de mejorar los niveles de disponibilidad y privacidad en cualquier sistema operativo ya que estaremos creando tareas que están listas para hacer frente a cualquier amenaza tanto interna como externa en el sistema.

Uno de los ataques a nivel de red que pueden ser más críticos son los ataques SSH los cuales usan conexiones seguras por lo cual son de difícil detección y así pueden penetrar en la red y allí hacer cualquier acción maligna que afecte el óptimo comportamiento de este.

Hoy en Solvetic analizaremos una aplicación que ha sido desarrollada para crear un filtro que impida ataques de este tipo y es la herramienta DenyHosts.

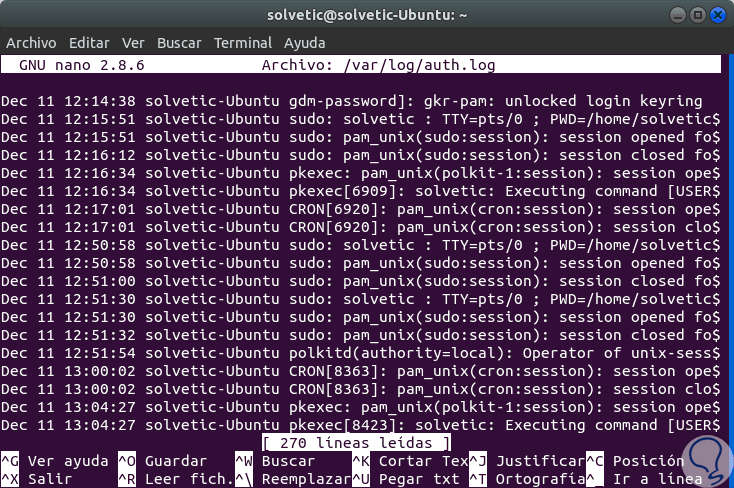

Para darnos una idea de la cantidad de ataques de este tipo que podemos recibir, basta con mirar el directorio /var/log/secure en RedHat o CentOS 7 o el directorio /var/log/auth.log en Ubuntu o Debian y veremos lo siguiente:

Aunque estos fueron simplemente intentos, en caso de que alguno pueda acceder al sistema podriamos estar ante una situación realmente critica de seguridad.

En estos casos es útil implementar la solución DenyHosts para ayudarnos a gestionar este tipo de accesos y evitar sorpresas desagradables en nuestra tarea de gestión.

- Se puede ejecutar desde la línea de comando, cron o como daemon.

- Registra todos los intentos de inicio de sesión fallidos para el usuario y host ofender.

- En caso de que algún host exceda un conteo de umbral, se registra el host maligno.

- Puede realizas un seguimiento de cada usuario inexistente cuando falla un intento de inicio de sesión.

- Está en la capacidad de hacer un seguimiento de cada usuario existente cuando falla un intento de inicio de sesión.

- Realiza un seguimiento de cada host ofensor.

- Ejecuta un seguimiento de los inicios de sesión sospechosos, aquellos inicios de sesión que tuvieron éxito para un host en el cual se registraron muchas fallas de inicio de sesión.

- Realiza un seguimiento del desplazamiento del archivo, para volver a rastrear el mismo archivo (/var/log/secure) continuamente.

- Cuando se gira el archivo de registro, el script lo detectará y analizará desde el principio aumentado la seguridad de este.

- Añade /etc/hosts.deny y agrega los hosts recientemente prohibidos.

- De forma opcional, envía un correo electrónico de hosts recientemente prohibidos e inicios de sesión sospechosos para llevar un control más preciso.

- Conserva un historial de todos los usuarios, host y los inicios de sesión sospechosos que incluyen los datos y el número de intentos de inicio de sesión fallidos correspondientes a los mismos.

- Almacena intentos de inicio de sesión válidos e inválidos fallidos en archivos separados, de modo que es fácil ver qué usuario válido está siendo atacado.

- Después de cada ejecución, la secuencia de comandos carga los datos previamente guardados y los volverá a usar para anexar fallos nuevas existentes.

- Resuelve direcciones IP a nombres de host, si están disponibles.

- Las entradas /etc/hosts.deny pueden ser caducadas en cualquier momento especificado por el usuario.

- Soporte para FreeBSD

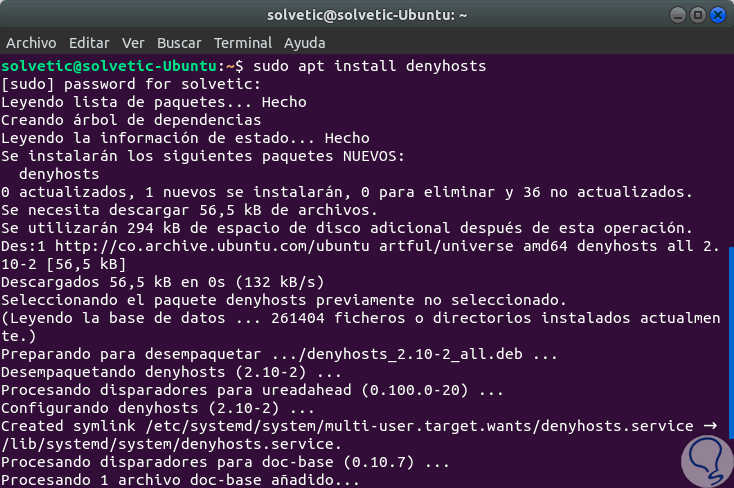

1Instalar DenyHosts en Ubuntu 17 Linux

Para instalar DenyHosts en Ubuntu 17.10 ejecutaremos la siguiente línea:

sudo apt install denyhosts