La seguridad en el mundo IT siempre será una de las principales tareas que debemos preservar y estar atentos ya que en un mundo digital como el actual existen miles de amenazas en todo lugar. Siempre pensamos de en nuestros archivos y documentos, pero existen otros elementos que también deben ser tratados aún con mucho más cuidado y son los archivos o carpetas del propio sistema operativo las cuales si se llegan a editar de forma errónea pueden causar un impacto negativo y dañino en el sistema.

macOS Mojave, cuenta con un mecanismo integrado de seguridad que impide el acceso y edición de este tipo de carpetas usando una funcionalidad llamada SIP. En Solvetic explicaremos en detalle cómo verificar y habilitar o no dicha funcionalidad en macOS Mojave.

Con la Protección de Integridad del Sistema, se restringe la cuenta de usuario raíz (root) y se limitan las acciones que el usuario root puede ejecutar en secciones protegidas del sistema operativo macOS Mojave.

- /System

- /usr

- /bin

- /sbin

- Aplicaciones que están preinstaladas en el sistema

Las rutas y las aplicaciones que pueden seguir activas son:

- /Applications

- /Library

- /usr/local

Estos directorios están protegidos de cualquier tipo de modificación como agregar, eliminar, modificar, editar, mover, y más, ya sea desde cualquier cuenta de administrador o desde las cuentas de root. En caso de que la Protección de Integridad del Sistema sea desactivada manualmente, será posible contar con privilegios de modificación de esos directorios, y para la desactivación de SIP se requiere una contraseña de administrador y acceso de arranque a una Mac.

La protección de integridad del sistema ha sido diseñada con el fin de permitir la modificación de estas partes catalogadas como protegidas únicamente a través de procesos firmados por Apple y en donde estos deben contar con derechos especiales para escribir en los archivos del sistema, tales como actualizaciones de software de Apple e instaladores de Apple.

Otra de las opciones de la Protección de Integridad del Sistema es ayudar a evitar que el software seleccione un disco de inicio para su arranque y así evitar que desde allí se instale software malintencionado.

1Cómo comprobar el estado de SIP en macOS Mojave

Para comprobar esto contamos con dos opciones simple.

- En la ruta Ir / Utilidades / Terminal

- A través de Spotlight

- Usando la combinación de teclas ⇧ + ⌘ + U y en la ventana abierta seleccionar la terminal

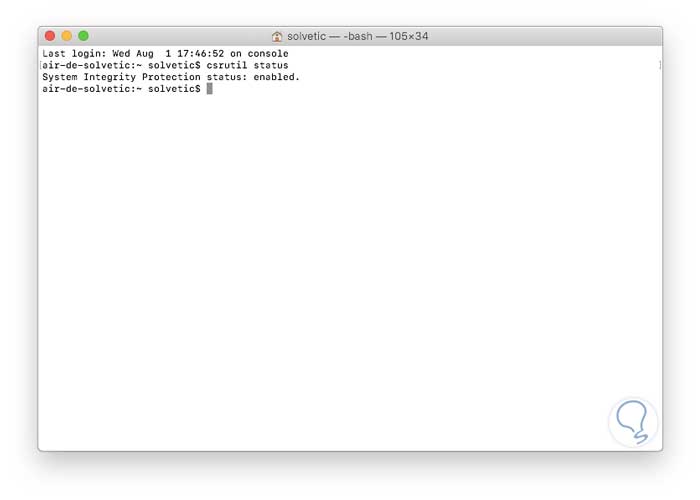

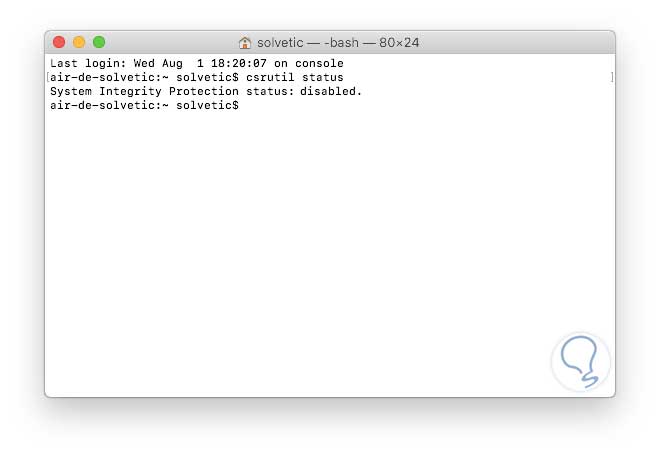

Ahora, en la consola de terminal, vamos a ejecutar lo siguiente:

csrutil status

Por defecto su estado debe ser habilitado.

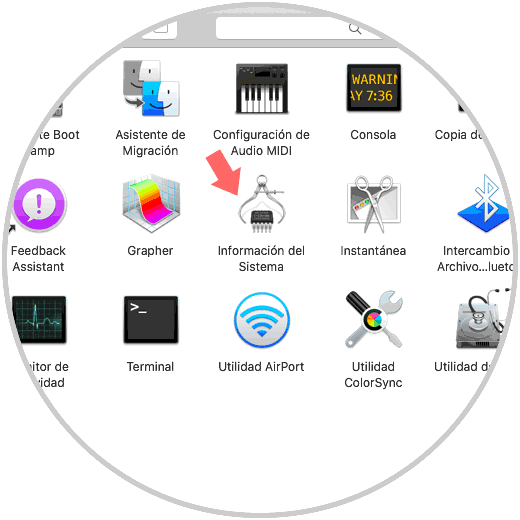

- Acceder a las utilidades del sistema y allí seleccionar Información del sistema

- Pulsar la tecla Opción, dar clic en el logo de Apple y allí seleccionar Información del sistema

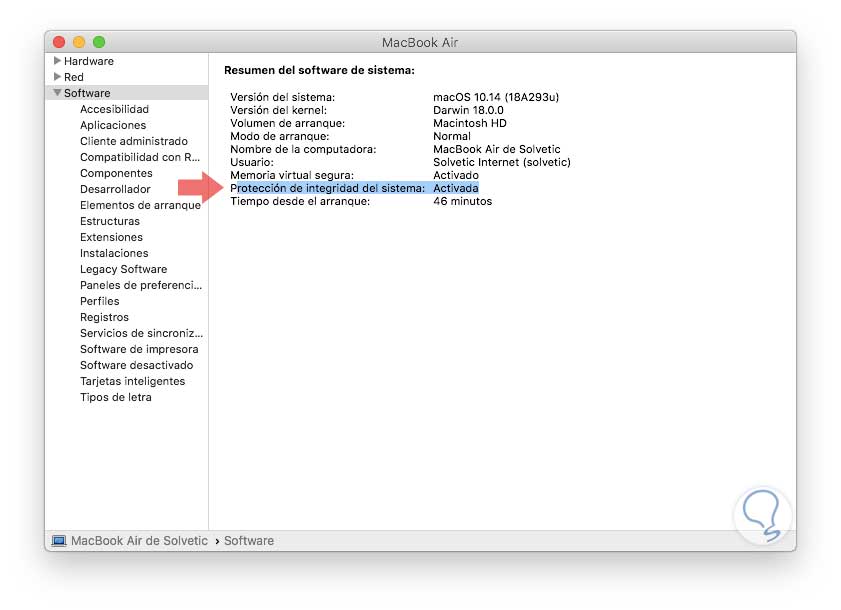

En la ventana que se desplegará, vamos a la sección Software y allí veremos el estado actual de SIP en la línea Protección de integridad del sistema:

2Cómo deshabilitar la Protección de Integridad del Sistema Mac

Aunque esto no es algo recomendable, si deseamos deshabilitar SIP en macOS Mojave será necesario encender o reiniciar el equipo y durante este proceso, pulsar las teclas Comando + R hasta que el logo de Apple sea desplegado y en la ventana que veremos vamos a la pestaña Utilidades y allí seleccionamos Terminal:

En la consola desplegada ejecutamos lo siguiente:

csrutil disable; reboot

Procedemos a reiniciar el sistema y una vez iniciemos sesión, validamos de nuevo el estado de SIP ejecutando:

csrutil status

Ahora veremos que su estado es deshabilitado.

Si deseamos activarlo de nuevo, accederemos usando ⌘ + R durante el proceso de arranque de macOS Mojave y ejecutamos el siguiente comando:

csrutil enableAsí, podemos habilitar o no la Protección de Integridad del sistema en macOS Mojave con el fin de contar con las mejores prestaciones de seguridad para las carpetas mas delicadas del sistema operativo las cuales deben ser, en lo posible, no editadas.