La seguridad, privacidad y confidencialidad de la información que se transmite a través de la red siempre debe ser una de las acciones a cuidar con mas responsabilidad ya que en la red mundial existen millones de amenazas que pueden poner en riesgo la integridad de esta información y aún más, de nuestras tareas realizadas a diario en cualquier tipo de equipo. Existen diversas soluciones para mejorar la seguridad durante la navegación, pero una de las mas tradicionales y usadas es configurar y hacer uso de redes VPN.

Para aumentar la seguridad de navegación, todo el tráfico de red usado ira desde nuestro dispositivo hacia el proveedor de Internet, pero de allí se redirecciona automáticamente al servidor VPN con lo cual se garantiza el anonimato totalmente ya que la dirección IP que se vera reflejada es la del proveedor VPN más no la de nuestro equipo.

El uso de las redes VPN puede ser implementado por razones como:

- Evitar ser espiado

- Acceder a sitios con restricciones geográficas

- Evitar el historial que usan diversas compañías al navegar por Internet

- Añadir mejoras de seguridad

- Estar en la posibilidad de realizar descargas P2P

- Compatibilidad con diversos sistemas operativos tanto de mesa como móviles

Ahora, a nivel de VPN, podemos incrementar aún más su seguridad gracias a Tor el cual nos brinda soluciones practicas para estar totalmente seguros de que nuestra conexión es 100% segura. Solvetic explicará cómo configurar una VPN en Windows 10 y luego usar el navegador Tor para proteger toda la información enviada y recibida durante la sesión.

Antes de empezar debemos aclarar la razón por la cual debemos conectarnos primero a la VPN y luego usar Tor, la razón más simple es por temas de configuración ya que resulta más complicado llevar a cabo el proceso de configuración del túnel a través de la red Tor y luego conectarnos desde allí al proveedor VPN.

Tor también puede actuar como una herramienta para evadir la censura con lo cual se permite a los usuarios acceder a destinos o contenido bloqueados pero en este punto Solvetic aconseja seguir los lineamientos de cada país a nivel de justicia para no violar ninguna ley que pueda afectar la navegación. Con la red Tor se puede implementar un bloque de construcción con el fin de que los desarrolladores de software estén en la capacidad de crear nuevas herramientas de comunicación enfocadas hacia la privacidad integrada.

Los servicios de Tor permiten a los usuarios publicar sitios web y otros servicios sin que se vea obligado a revelar la ubicación del sitio, así como acceder a redes sociales en sitios públicos donde la seguridad es mucho más vulnerable aún. Tor fue creada para evitar el denominado análisis de tráfico el cual se usa para acceder a ver quién está hablando con quién en una red pública, de allí que la seguridad sea critica en este tipo de redes, y este tipo de análisis puede afectar seriamente la privacidad de una persona y también es usado para enviar promociones sobre gustos y preferencias.

Para entender un poco como funciona este análisis de tráfico, debemos comprender que los paquetes de datos de Internet están compuestos por dos partes que son:

- Una carga útil de datos.

- Un encabezado que se usa para el enrutamiento.

Para evitar esto, Tor se encarga de distribuir todas las transacciones en diversos lugares de Internet, de modo que ningún punto está vinculado directamente al destino ya que los paquetes de datos en la red Tor eligen una ruta aleatoria con el fin de evitar que se detecte el punto de origen.

Cuando usamos una red VPN junto con Tor, el software o el cliente del usuario se encarga de construir de manera incremental un circuito de conexiones encriptadas usando los relés de la red, de modo que ningún relé individual puede conocer la ruta completa que ha tomado un paquete de datos especifico.

- Secure VPN

- OpenVPN

- PPTP

- Red Interna

- SSH Tunnelling Socks Proxy

- IPs dedicadas

- IPs compartidas

- Transparent TOR

- Acceso a .onion

- P2P File Sharing

- Panel de Control

- Prepaid VPN

- Fast VPN

- Free VPN

1. Cómo configurar una red VPN

Podemos hacer uso de la red VPN integrada con Tor la cual es OpenVPN, para ello debemos ir al siguiente enlace:

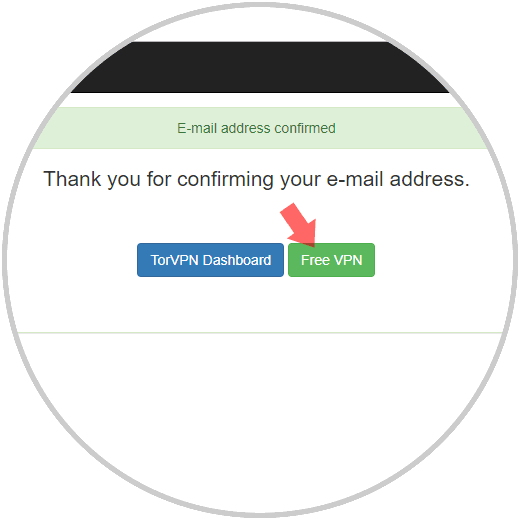

Una vez allí, crearemos nuestra cuenta y seremos redireccionados a la siguiente ventana. Allí pulsamos en el botón "Free VPN"

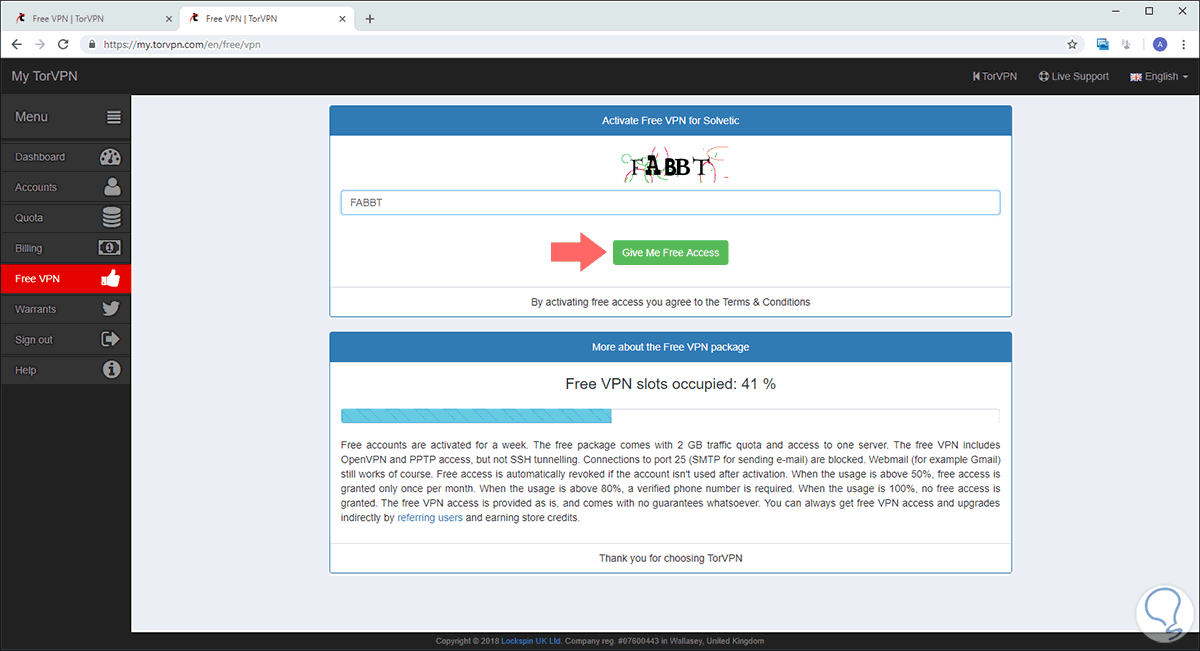

En la siguiente ventana ingresaremos el captcha y pulsamos en el botón" Give Me Free Access"

Será desplegado lo siguiente:

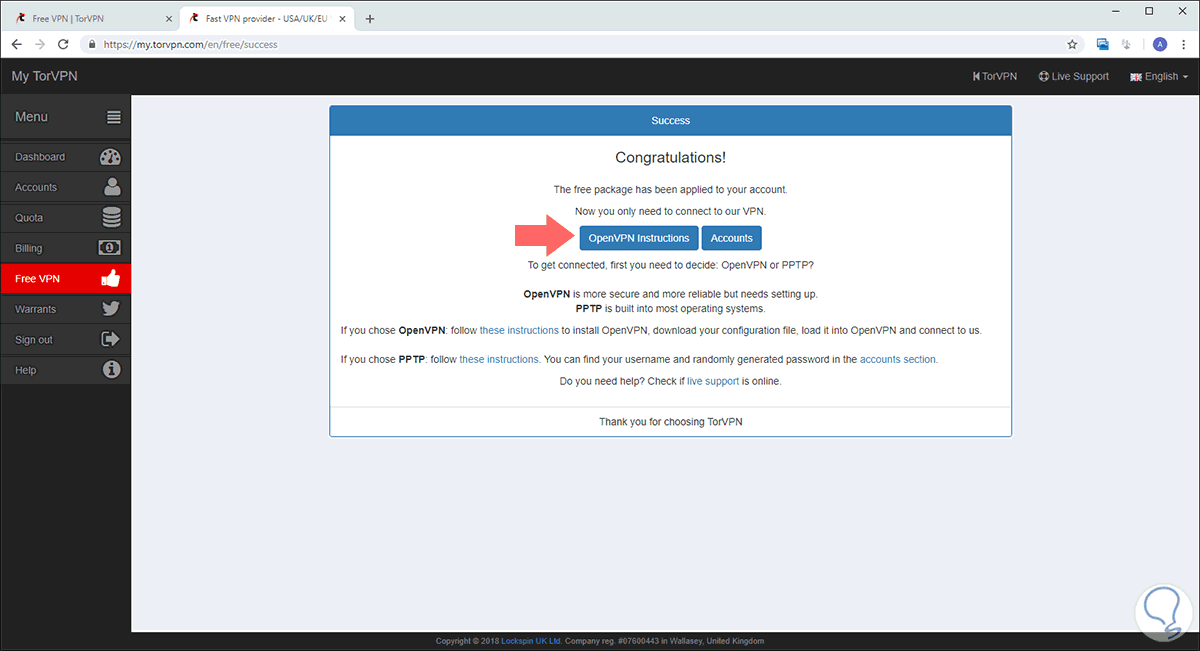

Como vemos, se dispone de OpenVPN como red VPN a usar, allí damos clic en el botón "OpenVPN Instructions" para ser redireccionados a la siguiente ventana:

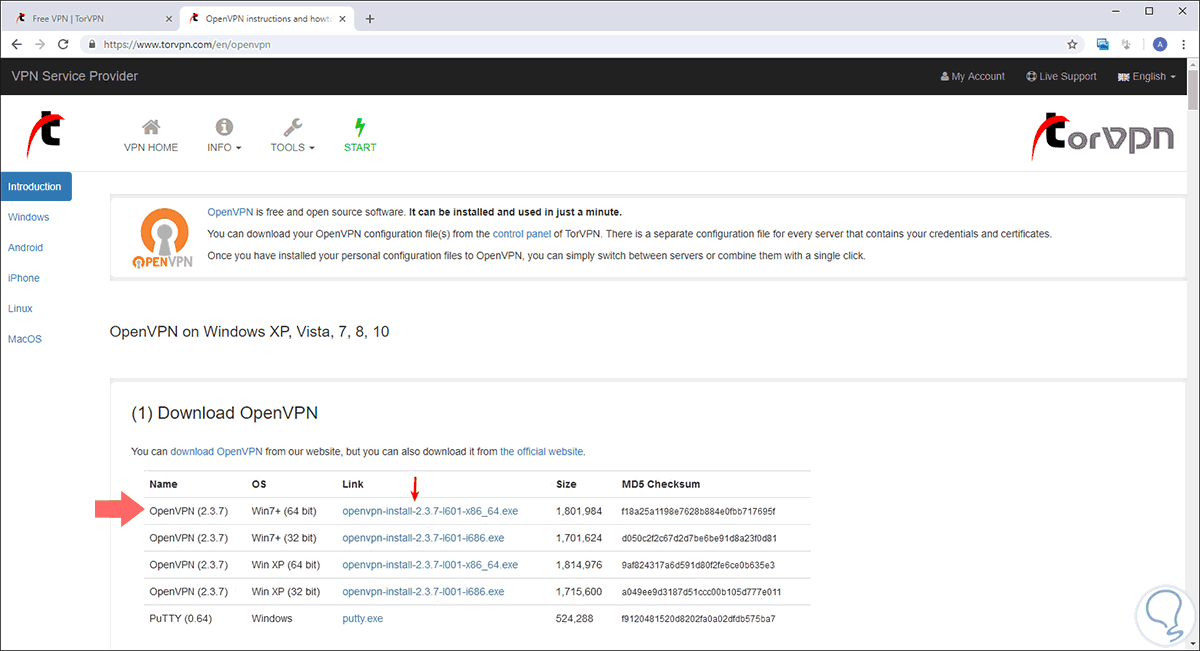

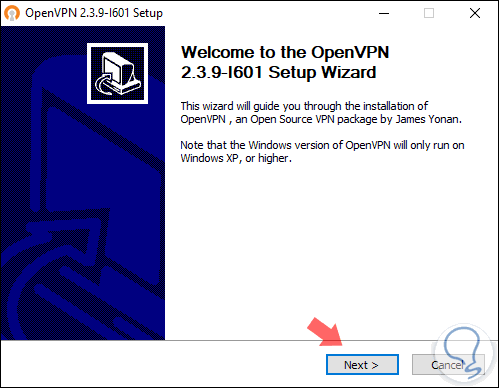

Allí procedemos a descargar el ejecutable y una vez lo descarguemos, se desplegará el siguiente asistente. Pulsamos en "Next"

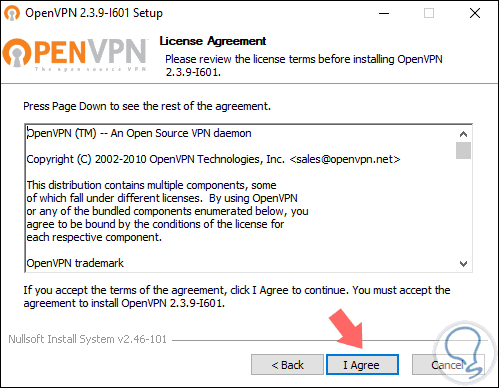

A continuación aceptaremos los términos de la licencia: Pulsamos en el botón "I Agree"

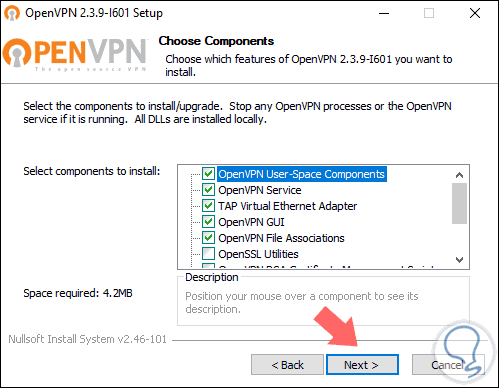

Veremos los componentes de OpenVPN que se han de instalar:

Pulsamos de nuevo en "Next" e iniciará el proceso de instalación de OpenVPN:

Una vez finalice podremos acceder a ella, esta red OpenVPN cuenta con algunas restricciones por lo cual recomiendan actualizar a la versión Pro.

2. Cómo descargar y usar TunnelBear

En caso de no desear esto, podemos usar TunnelBear la cual esta disponible gratuitamente en el siguiente enlace:

- Integración del Modo vigilante el cual permite, si la conexión se interrumpe, que TunnelBear bloquee todo el tráfico no seguro hasta que establezcamos la conexión segura de nuevo.

- Automáticamente se conecta al túnel mas cercano para evitar pérdida de tiempo.

- Posibilidad de establecer el inicio automático para siempre estar conectados.

- TunnelBear no registra ninguna actividad de los clientes conectados a esta red VPN.

- Contamos con 500 MB mensuales gratis.

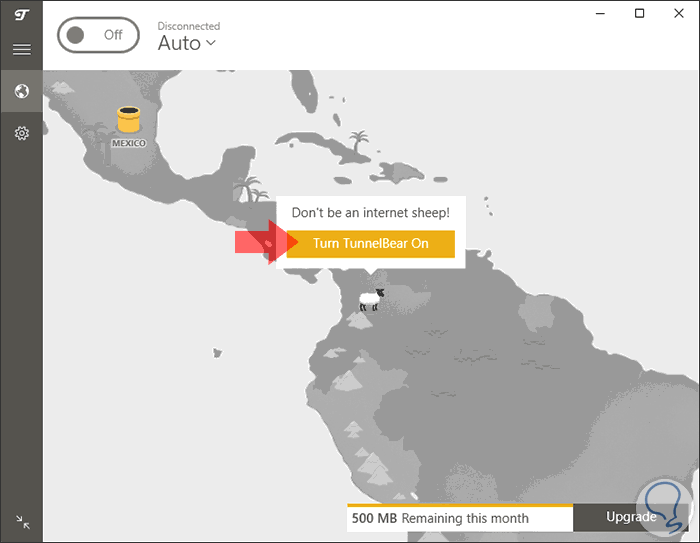

Para su instalación ejecutamos el archivo descargado y una vez instalado se desplegará lo siguiente:

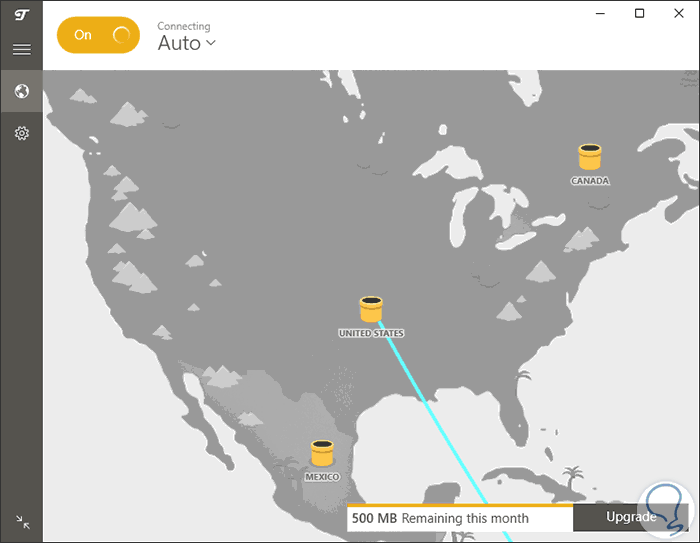

Allí pulsamos en el botón "Turn TunnelBear On" para dar inicio al proceso de conectividad VPN:

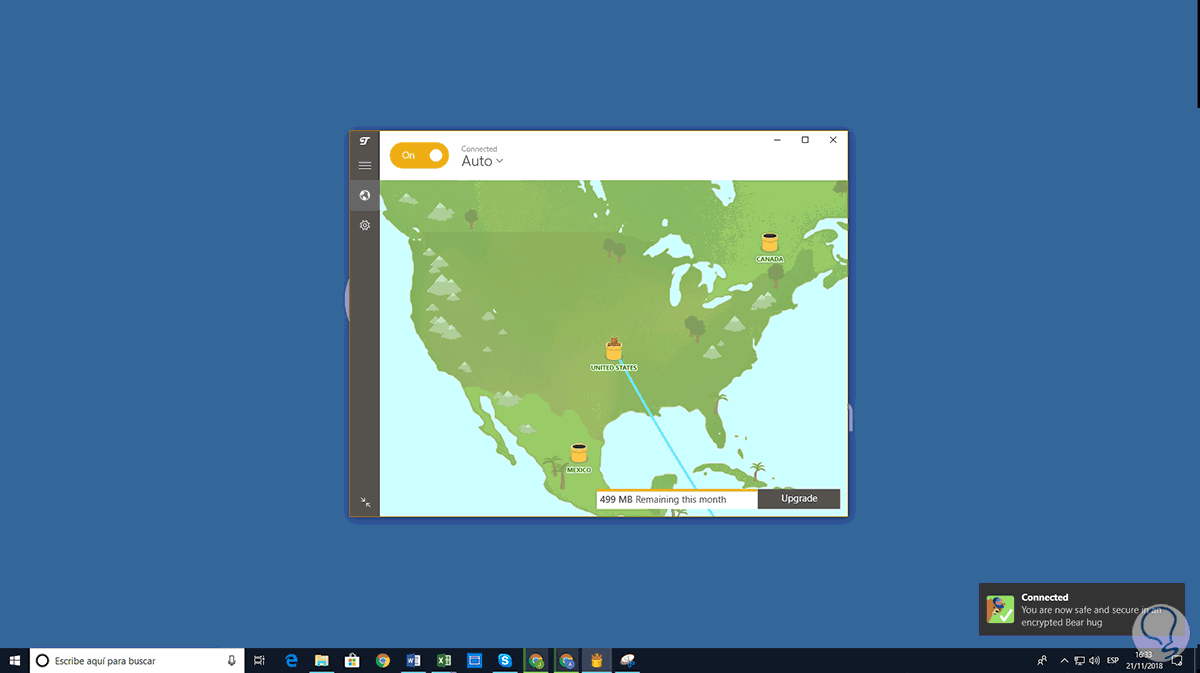

Una vez conectados veremos lo siguiente. Así nos hemos conectado a la red VPN.

3. Cómo usar e instalar Tor Browser

El navegador Tor, Tor Browser, se encarga de proteger todo el tráfico de Internet cuando es ejecutado, así, Tor solo protegerá las aplicaciones que están configuradas para enviar su tráfico de Internet a través de Tor. Este navegador Tor nos brinda la oportunidad de usar Tor en Windows, Apple MacOS o GNU / Linux sin que sea necesario instalar ningún software adicional.

Su descarga esta disponible en el siguiente enlace:

Se recomiendan algunas acciones cuando usamos este navegador como:

- No habilitar o instalar complementos

- Validar que la conexión sea HTTPS

- No abrir documentos descargados en línea

- El nodo de entrada el cual conoce la dirección IP de nuestro equipo.

- El nodo central el cual evita que el nodo de salida detecte qué nodo de entrada ha sido usado con el fin de cotejar el punto de origen.

- El nodo de salida el cual conoce hacia qué sitio se está estableciendo la conexión, pero sin revelar nuestra identidad.

El navegador Tor, Browser Tor, esta basado en Firefox y ha sido optimizado para la seguridad y la privacidad de la información.

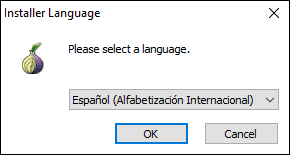

Una vez descargado el ejecutable de Tor Browser, procedemos a su ejecución y se desplegara la siguiente ventana donde definiremos el idioma a usar:

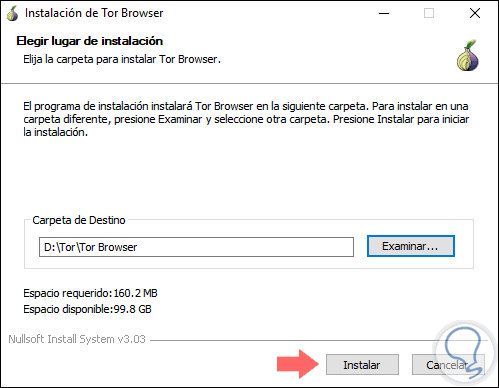

Pulsamos en "Ok" y ahora definimos donde se ha de instalar el navegador Tor:

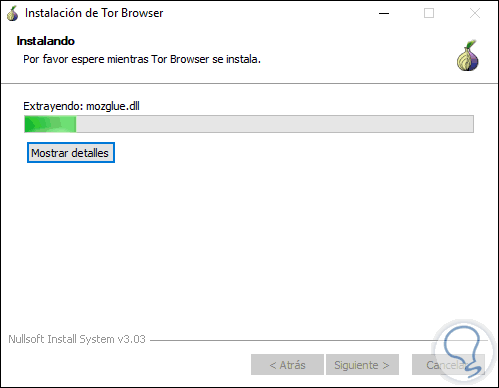

Pulsamos en el botón "Instalar" para dar inicio al proceso de instalación de Tor:

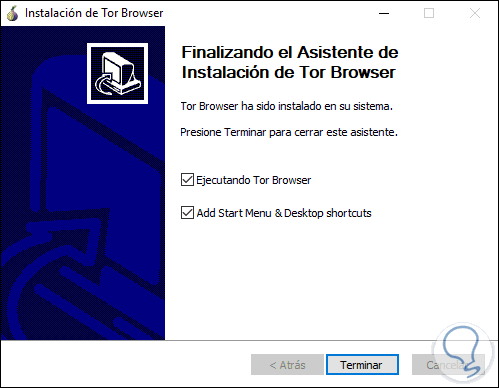

Una vez finalice este proceso veremos lo siguiente:

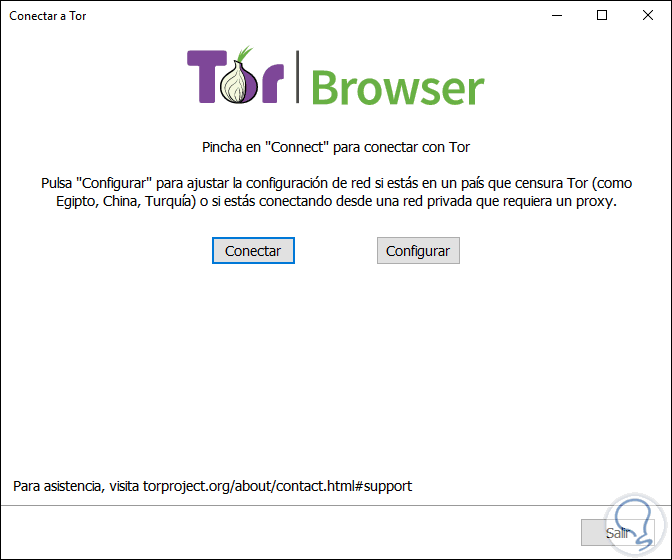

Allí será posible ejecutar el navegador Tor o crear los accesos directos. Una vez se abra el navegador veremos lo siguiente:

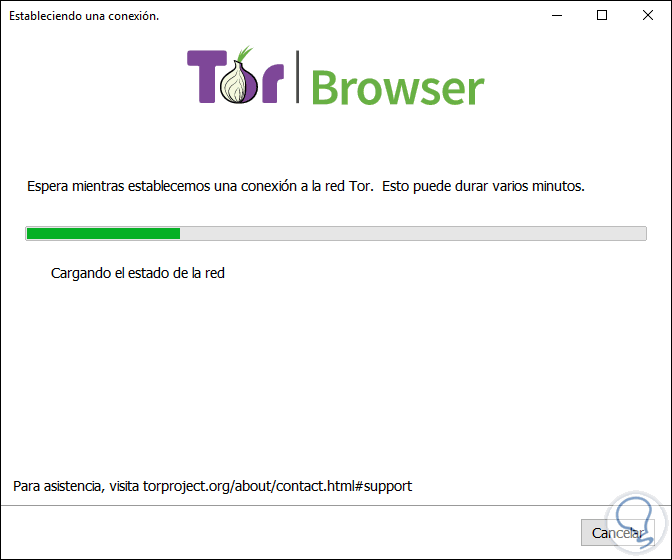

Allí vemos las opciones como nos conectaremos al navegador, allí seleccionamos la opción mas adecuada, en este caso como nos hemos conectado a la red VPN pulsamos en "Conectar"

Una vez la conexión sea establecida accederemos al navegador Tor a través de una red VPN:

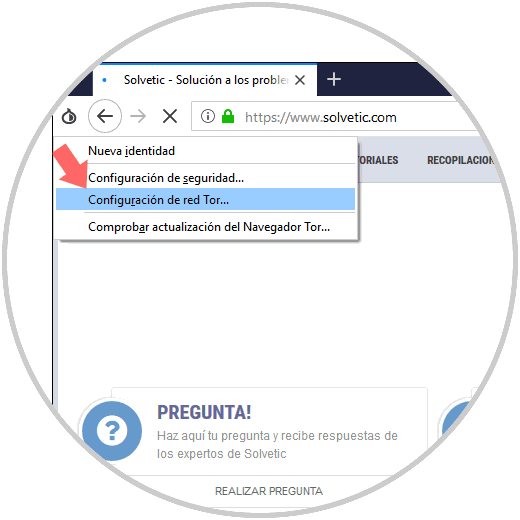

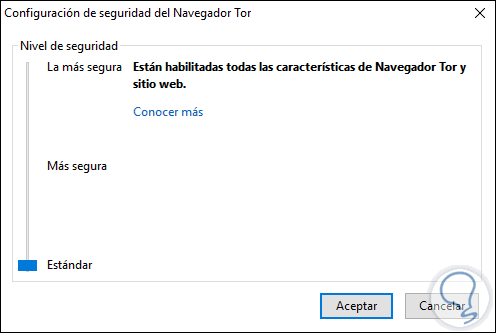

Allí podremos configurar algunos parámetros de seguridad si es necesario a través de la opción "Configuración de seguridad"

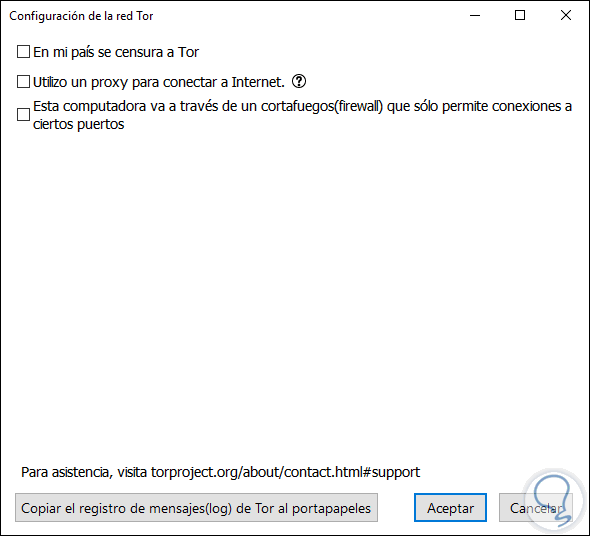

También podremos configurar la red Tor en base a las necesidades presentes:

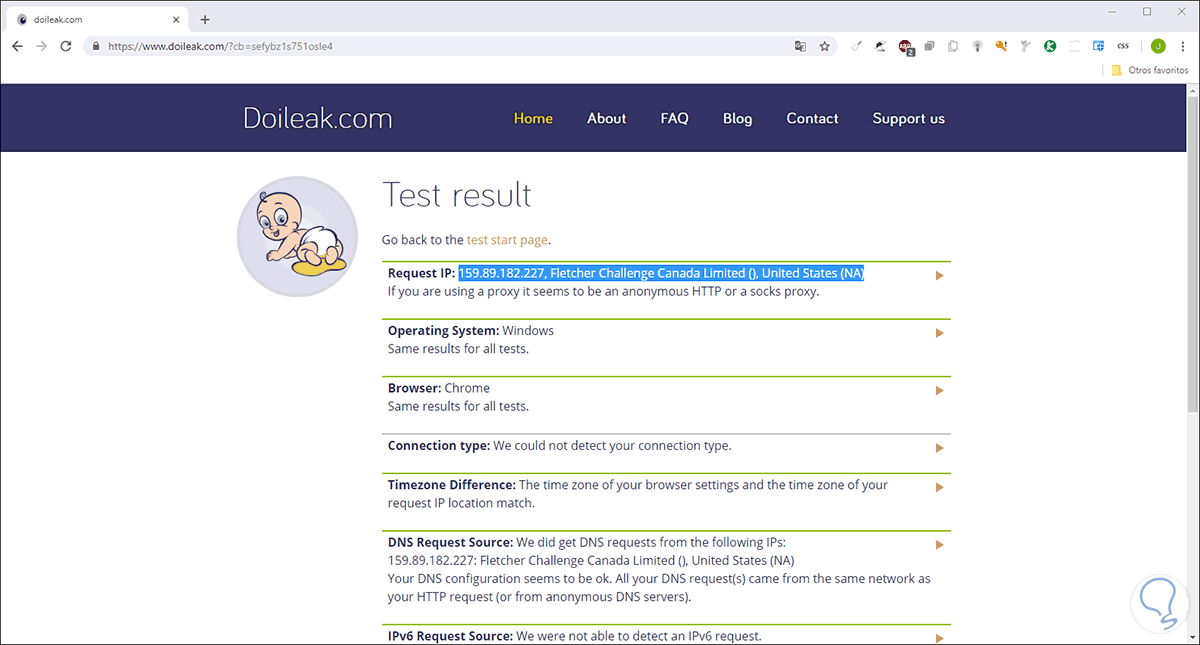

Para comprobar la red VPN, podemos ir al siguiente enlace y allí pulsar en la línea Start Test:

En los resultados, podemos ver la dirección IP asignada, así como la ubicación actual de esta en el equipo:

Como vemos, gracias a la integración de VPN con Tor será posible asegurar al máximo nuestra navegación por la red y con ello mejorar los niveles de privacidad.